/b_Chap1_001_3_T.gif)

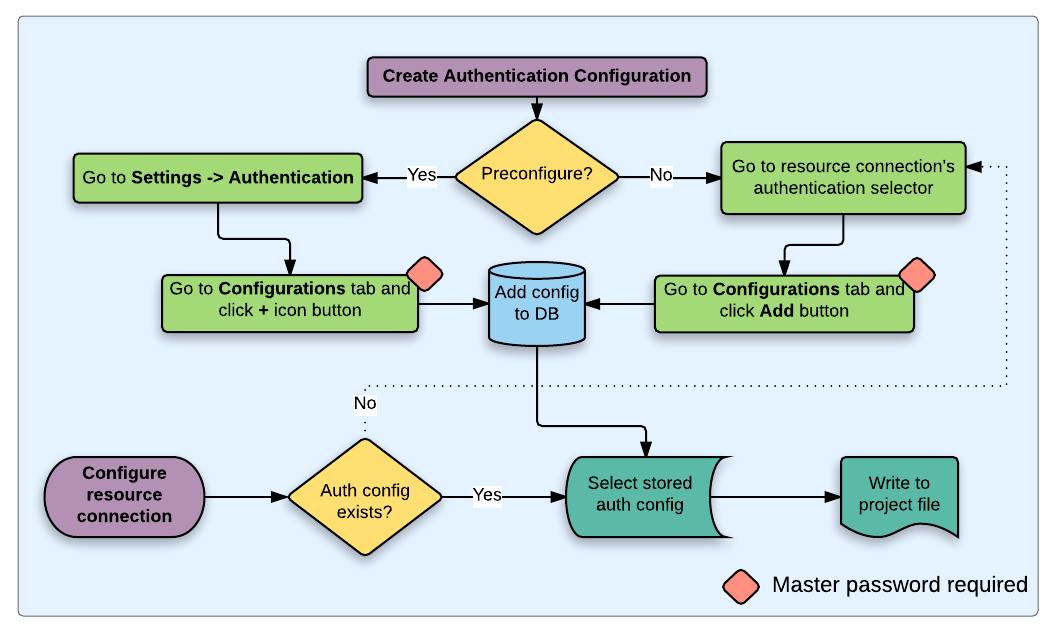

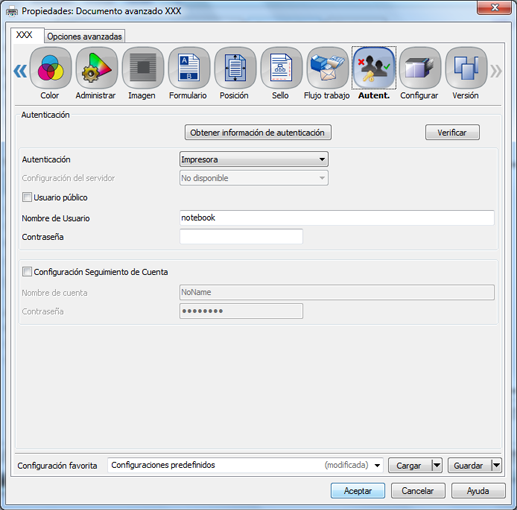

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

/b_Chap1_001_0_T.gif)

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

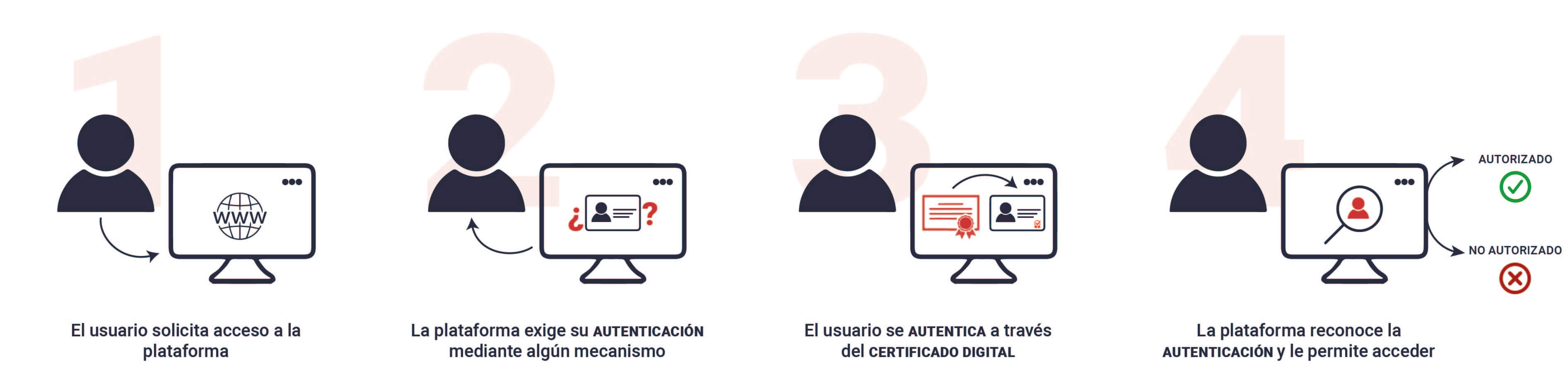

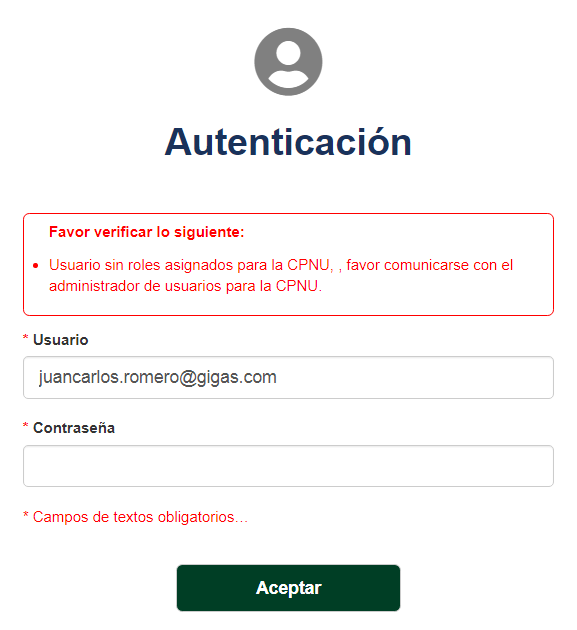

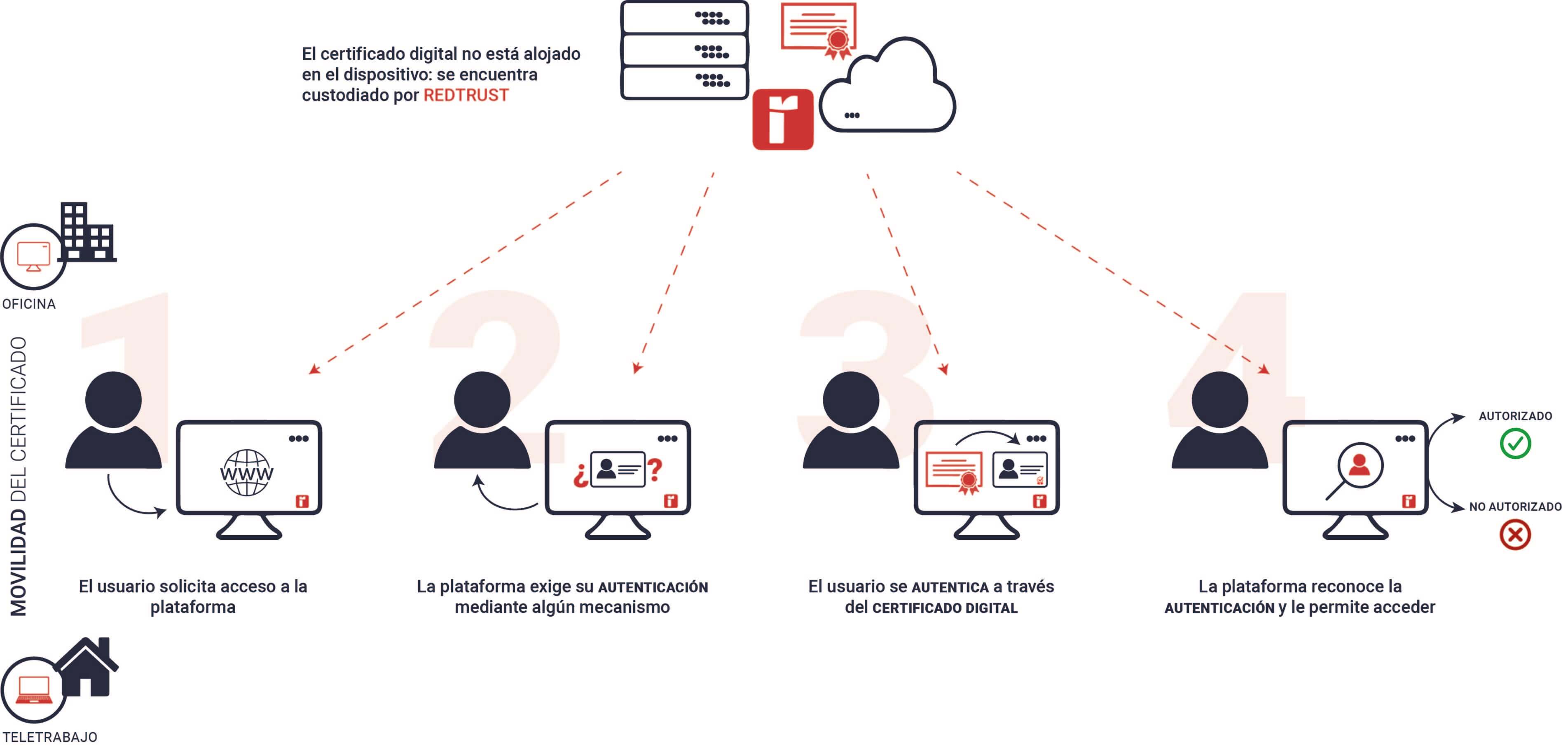

DOBLE AUTENTICACIÓN. ¿QUÉ ES Y CÓMO ME PUEDE AYUDAR A PROTEGER EL ACCESO A MI CUENTA EN INTERNET? - GRUPO GIE

La autenticación por SMS protege a los usuarios y proporciona tranquilidad a las empresas | Opinión | IT Digital Security

Verificación de los usuarios que podrán utilizar la máquina (autenticación de usuario) | Guía de usuario | IM 550, IM 600

/b_Chap1_001_1_T.gif)